JWT简介

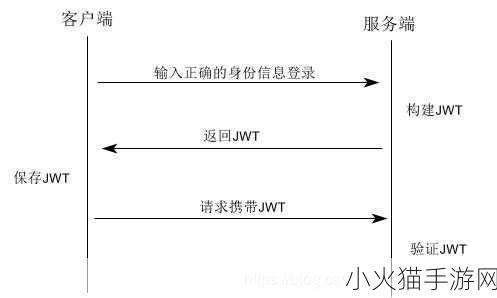

JSON Web Token(JWT)是一种开放标准(RFC 7519),用于在网络应用环境中以安全的方式传递信息。其特点是可被验证和自包含,适合进行用户身份验证或信息交换。通过将数据编码为一个字符串,可以有效地避免常见的安全问题,如伪造、篡改等。

为什么选择JWT?

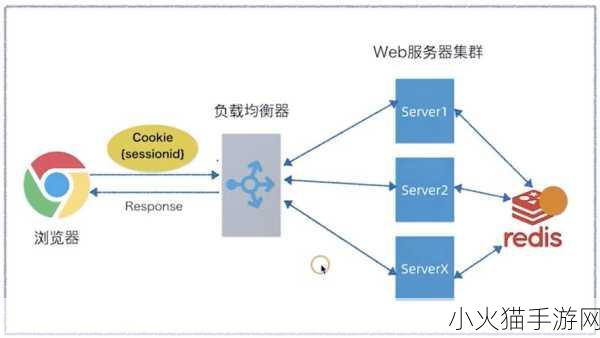

采用JWT作为认证机制具有多重优势。首先,它不依赖于存储会话状态,因此可以很好地支持分布式系统架构。在微服务环境下,各个服务之间能够独立处理请求,而无需共享session信息。这增加了灵活性与扩展性,使得整体系统更加高效。

其次,JWT的信息结构使得它易于使用与解析,其内容通常由三部分组成:头部、载荷以及签名。其中头部指定了令牌类型及所用算法;载荷则携带待传输的数据,如用户ID、角色等;最后,通过秘钥生成签名,确保消息未被篡改。这一设计简化了后端逻辑,提高了解析效率。

如何在Java中实现JWT

实现过程较为简单,可借助现有库来快速集成。例如,使用Java JWT库时,需要添加相应的Maven依赖:

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jwt</artifactId>

<version>0.9.1</version>

</dependency>创建Token的一般流程如下:

- Create a JWT:

// Generate the token

String jwt = Jwts.builder()

.setSubject("user")

.claim("role", "admin")

.setIssuedAt(new Date())

.setExpiration(new Date(System.currentTimeMillis() + 3600000)) // 一小时过期

.signWith(SignatureAlgorithm.HS256, "your-secret-key")

.compact();// Verify the token

Claims claims = Jwts.parser()

.setSigningKey("your-secret-key") // 使用同样密钥验证

.parseClaimsJws(jwt)

.getBody();

System.out.println(claims.getSubject());

System.out.println(claims.get("role"));Error Handling与Security考量

Error handling 是保证API可靠性的关键之一。当token无效或已过期时,应提供清晰的错误响应,以便前端能及时捕获并做出反应。此外,为保障安全,也要定期更换密钥,并考虑引入refresh tokens来延长用户登录周期,从而减少频繁重新认证所导致的不良体验。

Auditing和Logging策略

Audit trail对于监控系统行为显得尤为重要。在实施过程中,将每次生成和解析token记录到日志文件中,有助于追踪潜在的问题。同时结合IP地址、设备标识符等额外信息,有利于增强审计粒度,对异常活动进行及时警报。

Bearing in Mind of Best Practices

CORS配置需要妥善设置,以防止跨域请求带来的攻击。同时,对于持久化敏感数据信息,要采取必要加固措施,例如,加密数据库中的字段或者限制某些特权访问权限。此外,不建议直接将所有业务逻辑嵌套进jwt payload 中,这可能造成维护困难,以及对性能产生影响.

要关注的话题包括: - Spring Boot整合Jwt - OAuth2与Jwt联合使用 - Jwt最佳实践